|

|

| Tweet |

(回答先: Re: テスト 投稿者 クエスチョン 日時 2004 年 10 月 01 日 22:52:29)

JPEGファイルで突かれるセキュリティ・ホール【IT_Pro】

http://itpro.nikkeibp.co.jp/free/ITPro/Security/20040929/150577/

マイクロソフトは9月15日,WindowsやInternet Explorer(IE),Officeなどが影響を受ける「JPEG 処理 (GDI+) のバッファ オーバーランにより、コードが実行される」を公開した。細工が施されたJPEGファイルを開くだけで,任意のプログラムを実行させられる危険なセキュリティ・ホールである。当然,深刻度は最悪の「緊急」だ。

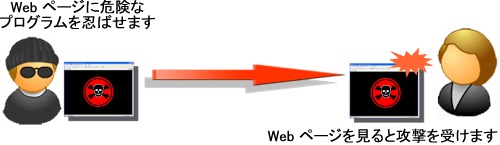

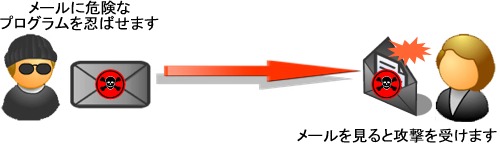

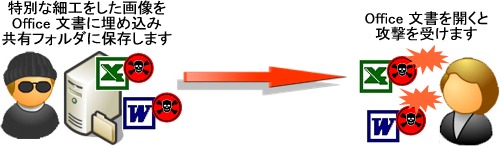

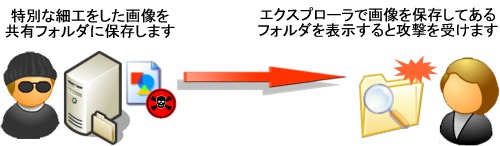

セキュリティ・ホールの影響を受ける製品は多く,しかも,“身近な”JPEGファイルでセキュリティ・ホールを突ける。このため,さまざまな攻撃手法が考えられる。細工を施したJPEGファイルをWebやメールに貼られる場合があれば,共有フォルダに置かれる場合,Officeの文書ファイルに張り込まれる場合もあるだろう。

危険なセキュリティ・ホールが公開されると,ほとんどの場合,セキュリティ・ホールを突くファイル(プログラム)が公開される。そして,それに基づいてウイルス(ワーム)が作成される。今回のセキュリティ・ホールについても,既にセキュリティ・ホールを突くファイルは公開されている。そのようなファイルを作成するツールも公開されている。ウイルス(ワーム)が作成されるのも時間の問題だ。

そこで本稿では,IT Proで掲載した「JPEG 処理 (GDI+) のバッファ オーバーランにより、コードが実行される」関連の記事をまとめた。万全の対策を施すために,参考にしていただきたい。

◆WindowsやIE,Officeなど複数のマイクロソフト製品に「緊急」のセキュリティ・ホール [2004/09/15]

◆Windows XPを終了させるJPEGファイルが出現,9月のセキュリティ・ホールを突く [2004/09/17]

◆WindowsやIEなどのセキュリティホールを突くさらに危険なJPEGファイルが公開 [2004/09/24]

◆古いバージョンの「gdiplus.dll」を探し出すツールが公開される [2004/09/24]

◆セキュリティ・ホールを突くJPEGファイルの“作成ツール”が出回る [2004/09/28]

◆危険な“JPEGウイルス”出現間近,備えは万全ですか? [2004/09/30]

絵で見るセキュリティ

http://www.microsoft.com/japan/security/security_bulletins/ms04-028e.asp

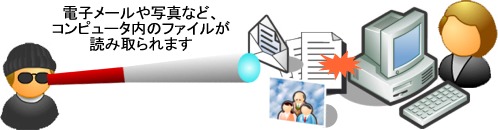

どんな風に攻撃されるか。

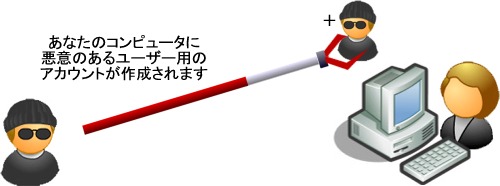

攻撃されるとどんなことが行われるか。

|

|

|

|

|

|

題名には必ず「阿修羅さんへ」と記述してください。

題名には必ず「阿修羅さんへ」と記述してください。

|

|

|

|

|

|

|

|